SSH認証により、スキャン・エンジンの権限を特定のデータ取得に必要な管理またはルートアクセスへと昇格可能です。例えば、UnixベースのCISベンチマークチェックは多くの場合、管理レベルの許可を必要とします。su(super-user)、sudo(super-user do)、あるいは、これらの方法を組み合わせた場合に、権限昇格がなされるかを確認します。

権限昇格(Elevating permissions)は、SSH認証資格情報(credentials)の設定で利用可能なオプションです。本オプションの設定では、許可昇格の方法を選択できます。sudoを利用すると管理パスワードが必要でなくなるため、管理者パスワードおよびサーバーの完全性が保護されます。suの利用には管理者パスワードが必要です。

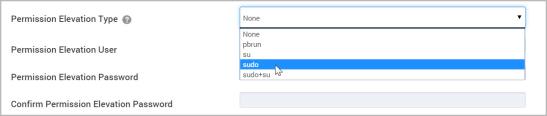

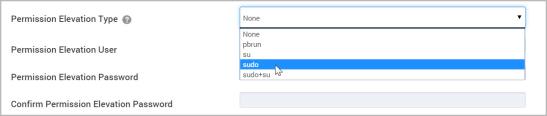

権限昇格のオプションは、サイト設定内で SSH 認証資格情報(credentials)を作成または編集すると現れます:

権限昇格

以下のオプションのいずれかを利用して、許可の昇格を選択可能です:

pbrunによるスキャン許可の昇格を可能とするには、設定ファイルを作成して各ターゲットホストに配備しなければなりません。この設定により、同方法を利用してのスキャン成功にNexposeが必要とする条件が整います:

以下の引用は、これらの条件を満たす設定を示す設定ファイルの例です:

RootUsers = {"user_name" };

RootProgs = {"bash"};

if (pbclientmode == "run" &&

user in RootUsers &&

basename(command) in RootProgs) {

# setup the user attribute of the delegated task

runuser = "root";

rungroup = "!g!";

rungroups = {"!G!"};

runcwd = "!~!";

# setup the runtime environment of the delegated task

setenv("SHELL", "!!!");

setenv("HOME", "!~!");

setenv("USER", runuser);

setenv("USERNAME", runuser);

setenv("LOGNAME", runuser);

setenv("PWD", runcwd);

setenv("PATH", "/bin:/usr/bin:/usr/local/bin:/sbin:/usr/sbin");

# setup the log data

CleanUp();

accept;

}

ターゲットアセットの管理者は、システムログ内のsuユーザーおよびsudoユーザーの作業を制御および追跡できます。許可昇格での試行が失敗すると、権限昇格(Elevating permissions)の試みが失敗した場合、ログにメッセージが表示され、管理者によりエラーを修正し、再度スキャンを実行することが出来ます。